- Topología

- La mayoría de nosotros estamos familiarizados con HTTPS y como protege una variedad de actividades en Internet mediante la aplicación de encriptación SSL para el tráfico web.

- El uso de HTTPS proporciona la ventaja de utilizar el cifrado para mantener sus datos privados a salvo de prying eyes. Sin embargo, existen riesgos asociados con su uso, ya que el tráfico encriptado se puede utilizar para evitar sus defensas normales.

- Por ejemplo, puede descargar un archivo que contenga un virus durante una e-commerce. O podría recibir un correo electrónico de phishing que contiene un archivo de descarga aparentemente inofensivo que, cuando se inicia, crea una sesión cifrada en un servidor de C&C y descarga malware en su computadora. Debido a que las sesiones en estos ataques están cifradas, es posible que superen las medidas de seguridad de su red.

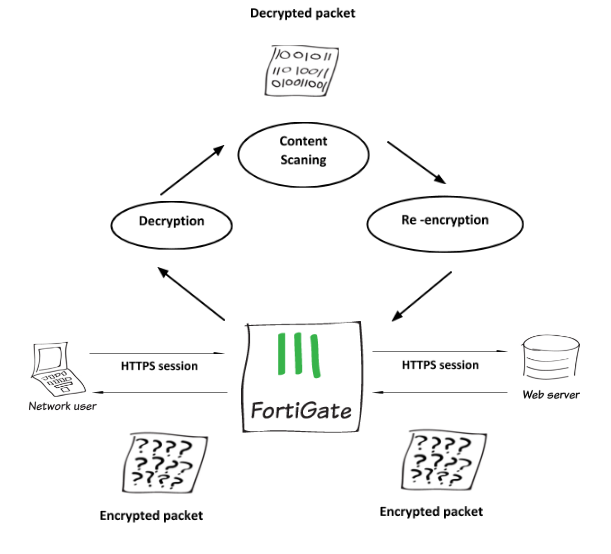

- Para proteger su red de estas amenazas, SSL inspection es la clave que usa FortiGate para desbloquear sesiones encriptadas, ver paquetes encriptados, encontrar amenazas y bloquearlas. SSL inspection no solo protege de ataques que usan HTTPS, sino también de otros protocolos codificados comúnmente utilizados, como SMTPS, POP3S,IMAPS,FTPS.

- Full SSL inspection

- Para asegurarse de que se inspecciona todo el contenido cifrado, debe usar full SSL inspection (también conocido como inspección profunda). Cuando se utiliza el full SSL inspection, FotriGate se hace pasar por el receptor de la sesión SSL de origen, luego descifra e inspecciona el contenido. FortiGate y el destinatario al suplantar al remitente y envía el contenido al remitente.

- Cuando FortiGate vuelve a encriptar el contenido, utiliza un certificado almacenado en FortiGate. El cliente debe confiar en este certificado para evitar errores de certificado.

- Hay dos métodos de implementación para Full SSL inspection:

- Varios clientes que se conectan a múltiples servidores:

- Utiliza un certificado de CA (que puede cargarse usando el menú de Certificados).

- Normalmente se aplica a las políticas de salida donde los destinos son desconocidos (es decir, el tráfico web normal).

- Las listas blancas de direcciones y categorías web se pueden configurar para eludir la inspección SSL.

- Protección del servidor SSL

- Utiliza un certificado de servidor (que se puede cargar utilizando el menú Certificados) para proteger un solo servidor.

- Normalmente se usa en políticas de entrada para proteger servidores disponibles externamente a través de IP virtuales.

- Dado que esto normalmente se implementa “ outside-in” (clientes en los servidores de acceso a Internet en el lado interno de FortiGate) , los certificados de servidor que usan el FQDN público del servidor a menudo se adquieren de una Certificate Authority comercial y se cargan en el FortiGate. Esto evita que las aplicaciones del cliente generen errores de certificados SSL debido a una falta de coincidencia del certificado.

- Varios clientes que se conectan a múltiples servidores:

- Inspección de certificado SSL

- FortiGate también es compatible con un segundo tipo de inspección SSL, llamada inspección de certificado SSL. Cuando se utiliza la inspección del certificado, FortiGate inspecciona solo la información del encabezado de los paquetes.

- La inspección de certificado se usa para verificar la identidad de los servidores web y se puede usar para asegurarse de que los protocolos HTTPS no se utilice como una solución alternativa para acceder a los sitios bloqueados utilizando web filtering.

- La única característica de seguridad que se pueda aplicar mediante el modo de inspección de certificado SSL es el filtrado web. Sin embargo, dado que sólo se inspecciona el encabezado del paquete, este método no introduce errores de certificado y puede ser una alternativa útil a la inspección SSL completa cuando se utiliza el filtrado web.

- Solución de Problemas

- El problema más común con la inspección SSL es que los usuarios reciban errores SSL cuando el certificado no es de confianza. Esto se debe a que, de manera predeterminada, FortiGate usa un certificado que no es de confianza para el cliente.

- Existen varios métodos para solucionar esto, dependiendo de si esta utilizando el certificado predeterminado FortiGate, un certificado autofirmado o un certificado firmado por la CA.

- Mejores Prácticas

- Debido a que todo el tráfico debe ser descifrado, inspeccionado y reencriptado, el uso de la inspección SSL puede reducir el rendimiento general de su FortiGate. Para evitar el uso de demasiados recursos para la inspección SSL, haga lo siguiente:

- Conozca su tráfico

- Sepa cuanto tráfico se espera y qué porcentaje del tráfico se cifra. También puede limitar el número de políticas que permiten el tráfico cifrado.

- Sea selectivo

- Use whitelists o recorte su política para aplicar la inspección SSL solo donde sea necesario.

- Utilice la aceleración de hardware

- Los modelos FortiGate con procesador CPU tienen un procesador de protocolo SSL / TLS para análisis de contenido SSL y aceleración SSL.

- Pruebe el rendimiento de la inspección SSL de real-world usted mismo

- Utilice la flexibilidad de la política de seguridad de FortiGate para implementar gradualmente la inspección SSL, en lugar de habilitarlo todo a la vez.

- Conozca su tráfico

- Debido a que todo el tráfico debe ser descifrado, inspeccionado y reencriptado, el uso de la inspección SSL puede reducir el rendimiento general de su FortiGate. Para evitar el uso de demasiados recursos para la inspección SSL, haga lo siguiente:

Grid Solutions es partner oficial de Fortinet, contamos con la experiencia en todo tipo de configuraciones. Si cuenta con alguna necesidad referente a equipos Fortigate u otros no dudes en Contactarnos.